En este ejercicio se pretende que el alumno descubra la ruta que siguen los paquetes que desde un nodo origen a un nodo destino con la información proporcionada por la herramienta de trazado de rutas. Debido a las limitaciones que posee el comando tracert o traceroute desde la ubicación del laboratorio, vamos a hacer uso de servidores de rutas externos, desde los que calcularemos la ruta a una nuestra máquina o a cualquier otro nodo mundial.

Accede a la web tracert.com. Desde este sitio podemos lanzar la petición de traza de rutas desde diferentes servidores de la red.

1 Realiza una petición de traza desde Australia (red de Telstra.net) hacia la dirección www.ua.es. ¿Qué ciudades recorren los paquetes hasta que llegan a la Universidad de Alicante? ¿Cuantos routers son atravesados por paquetes (aproximadamente)?

Las ciudades que recorren los paquetes son:

Melbourne => Sidney => Hong Kong => Maine(USA) => Kansas => Florida => Madrid => Valencia => Alicante

Es importante subrayar que no es coerente que los paquetes pasan por el Maine porque es en la costa est de los USA. Es mas coerente que los paquetes pasan por la California.

Son atraversados aproximamente 10 routers.

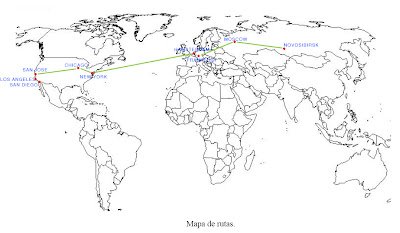

2 Realiza una petición de traza desde Rusia hasta la web de www.sony.com. Indica la ubicación de los routers por los que pasan los paquetes hasta que llegan al servidor web. Para traducir las abreviaturas por los nombres de ciudades o aeropuertos ayúdate de la web http://www.sarangworld.com/TRACEROUTE/showdb-2.php3. Dibuja en el mapa el camino de los paquetes.

Los paquetes pasan por:

Novosibirsk(RUS) => Moscow => Frankfurt(GER) => Amsterdam => New York (USA) => Chicago => San Jose (California) => Los Angeles => San Diego

3 Repite el ejercicio, pero esta vez solicita la conexión con la web del Gobierno federal de Argentina desde Paris (Eu.org). ¿Qué proveedor de red se encarga de encaminar los datos en la mayor parte del camino? Compara los resultados si accedes desde Paris (Eu.org) al diario www.clarin.com. Dibuja los caminos.

primero caso (desde Paris hasta Gobierno federal de Argentina)

Paris => Oeste (España) => Alem (ARG) => Buenos Aires

el proveedor de red que se encarga de encaminar los datos es "Telefonica".

segundo caso (desde Paris hasta www.clarin.com)

Paris => Washington(USA) => Atlanta => Charlotte => Miami => Buenos Aires

Sunday, April 5, 2009

Rutas de los paquetes en la red - Cuestión Tracert, Practica 2

Mensaje ICMP “Time Exceded” - Cuestión 5, Practica 2

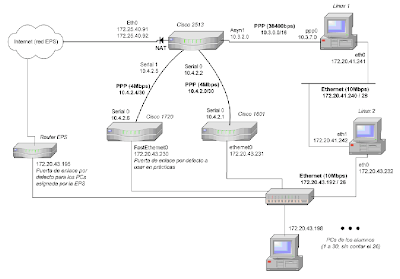

Dentro del mensaje ICMP Time Exceeded se analizará el de código 0: Time to Live exceeded in Transit (11/0). En primer lugar, inicia el monitor de red para capturar paquetes IP relacionados con la máquina del alumno y ejecuta el comando:C:\> ping –i 1 –n 1 10.3.7.0

5.a Finaliza la captura e indica máquina que envía el mensaje “ICMP Time to Live exceeded in Transit”… ¿Puedes saber su IP y su MAC? (identifica la máquina en la topología del anexo)IP: 172.20.43.230

MAC: 00:07:0e:8c:8c:ff

Inicia de nuevo la captura y ejecuta a continuación el comando:C:\> ping –i 2 –n 1 10.3.7.0

5.b Finaliza la captura y determina qué máquina envía ahora el mensaje “ICMP Time to Live exceded in Transit”… Averigua y anota la IP y la MAC origen de este mensaje de error.

¿Pertenecen ambas direcciones a la misma máquina? (identifica las máquinas en la topología del anexo)IP: 10.4.2.5

MAC: 00:07:0e:8c:8c:ff

Si, ambas las direcciones pertenecer a la misma máquina.

Por último, inicia de nuevo la captura y realiza un ping a la siguiente dirección:C:\> ping –i 50 –n 1 10.3.7.12

5.c Finaliza la captura y observa el mensaje de error ICMP que aparece en el monitor de red. ¿Qué tipo y código tiene asociado ese mensaje? ¿Qué crees que está sucediendo al intentar conectarte a esa máquina y obtener ese mensaje de error? ¿En qué subred estaría ubicada?Type 11 (Time to live exceeded)

code 0 (Time to live exceeded in transit)

no existe la direccion IP 10.3.7.12 en la red.

5.d ping -i 220 -n 1 10.3.7.0

Tempo de ida y vuelta: 53 ms

Ha tardado mas nel segundo caso

Saturday, April 4, 2009

Mensaje ICMP “Redirect” - Cuestión 4, Practica 2

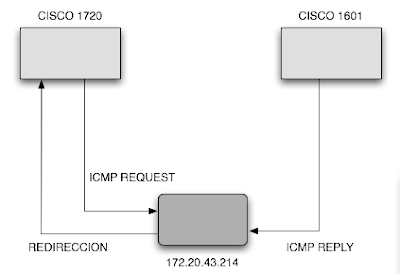

Inicia el Monitor de Red. A continuación ejecutar los comandos:C:\>route delete 10.4.2.1 (si ya ha sido borrada la ruta, avisa con un error)C:\>ping -n 1 10.4.2.1

(antes de contestar debes confirmar que en MSDOS el resultado del Ping es correcto: paquetes enviados:1 , paquetes recibidos:1, sino debes repetir los dos comandos anteriores y el proceso de captura en el Monitor de Red). En base a los paquetes capturados, filtra sólo los datagramas que contengan tu dirección IP y contesta a las siguientes preguntas:

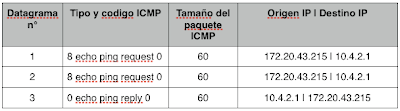

4.a ¿Cuántos datagramas IP están involucrados en todo el proceso? Descríbelos

4.b Dibujar gráficamente el origen y destino de cada datagrama

4.c ¿Observas los mismos datagramas en el Monitor de Red con respecto a los se comentan en la explicación teórica del Redirect? ¿Por qué puede suceder esto?

nos vedemos solo 3 mensajes: ida, error, ICMP reply. En teoria los mensajes que estan son 4, falta la copia del mensaje original con las direccion MAC cambiadas.

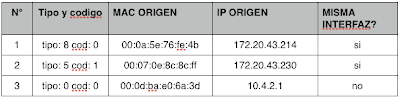

4.d ¿Las direcciones MAC e IP de todas las tramas capturadas con el Monitor de Red hacen referencia al mismo interfaz de red? Indica en qué casos la respuesta es afirmativa y en que casos la dirección IP especifica un interfaz de red que no se corresponde con el mismo interfaz indicado por la MAC.

4.e ¿Qué máquina o interfaz de red envía el mensaje ICMP Redirect?IP: 172.20.43.230 Maquina: Cisco 1601

4.f ¿Qué dato importante para tu PC transporta en su interior ese mensaje de Redirect? ¿Transporta algún otro tipo de información extra?

Type 5(Redirect) Codigo 1(Redirect for host)

4.g Observa los campos “Identificación”, “TTL” y “Cheksum” del datagrama que se envió originalmente. A continuación, analiza el contenido del mensaje Redirect. ¿Puedes encontrar la misma identificación dentro de los datos (no cabecera) del mensaje ICMP Redirect? ¿Qué ocurre con los campos TTL y Cheksum del datagrama transportado por el Redirect?

Datagrama originario:

ICMP request x 2

Identificacion: 0x1f70(8048)

TTL: 128 --> 128 * 2 = 256

checksum: 0x3761

Redirect

Identificacion: 0x02d7(727)

TTL: 255

checksum: 0x0908

No es posible que tengon el mismo campo identificacion.

El TTL del redirect tiene un bit in meno por que toda las veces que un paquete viene redirect en otra direccion perde un bit.

Friday, April 3, 2009

Mensaje ICMP “Destination Unreachable” - Cuestión 3, Practica 2

Dentro del mensaje ICMP Destination Unreachable se analizará el de código 4: Fragmentation Needed and Don't Fragment was Set (3/4). En primer lugar ejecuta el comando:C:\>route delete 10.3.7.0 ( si ya ha sido borrada la ruta, avisa con un error)

¿Porqué ejecutar este comando? En MS Windows, con route se modifican las tablas de encaminamiento de una máquina. Con la opción delete eliminamos un camino o ruta a la dirección especificada. Al eliminarlo, borramos también cualquier información asociada a esa dirección, incluida la información sobre errores previos al acceder a ese destino.

A continuación, poner en marcha el Monitor de Red en modo captura y ejecutar el comando ping:C:\>ping -n 1 –l 1000 -f 10.3.7.0 (…la opción –f impide la fragmentación de los datagramas en la red)

En base a los paquetes capturados, indicar:

3.a Identifica las direcciones IP/MAC de los paquetes IP involucrados. ¿A qué equipos pertenecen? (identifica la máquina con la topología del anexo)

MAC: 00:07:0e:8c:8c:ff ==> IP: 10.3.7.0

3.b ¿Qué máquina de la red envía el mensaje ICMP “Fragmentation Needed and Don't Fragment was Set” (3/4)? (identifica la máquina con la topología del anexo)

IP: 10.4.2.5 ==> Maquina: Cisco 1601

Thursday, April 2, 2009

Sobre la fragmentación de datagramas IP - Cuestión 2, Practica 2

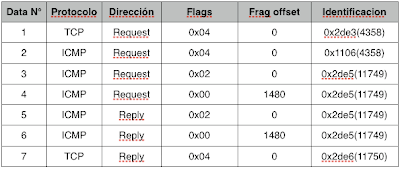

Empleando el programa Monitor de Red de la misma forma que en la situación anterior, ejecutar:C:\>ping –n 1 –l 2000 172.20.43.230 (…la opción –l especifica la cantidad de datos a enviar)

2.a Filtra los paquetes en los que esté involucrada tu dirección IP. A continuación, describe el número total de fragmentos correspondientes al datagrama IP lanzado al medio, tanto en la petición de ping como en la respuesta. ¿Cómo están identificados en el Monitor de Red todos estos paquetes (ICMP, IP, HTTP, TCP…)? ¿qué aparece en la columna ‘info” del Monitor de Red?

El numero total de los fragmentos son 3.

En la columna info aparece: Fragmented IP potocol (protocol ICMP 0x01, off=0)

2.b ¿En cuantos fragmentos se ha “dividido” el datagrama original?

Se ha dividido en 2 segmentos.

2.c Analiza la cabecera de cada datagrama IP de los paquetes relacionados con el “ping” anterior. Observa el campo “identificación”, “Flags” y “Fragment offset” de los datagramas. ¿Qué valor tienen en estos campos en los datagramas anteriores? Indica en la columna “dirección” si son de petición o respuesta. Muestra los datagramas en el orden de aparición del Monitor de Red.

2.d ¿Qué ocurre en la visualización de los fragmentos de datagramas si introduces un filtro para ver únicamente paquetes de “icmp” en el Monitor de Red? ¿qué fragmentos visualizas ahora? ¿por qué puede suceder esto?

Se vee solo el primero paquete de los fragmentos. Todos los otros tengon protocol IP.

2.e ¿Para qué se pueden emplear los campos “Identificación”, “Flags” y “Fragment offset” de los datagramas IP?

El campo “Identificacion” permite de identificar su hermanos, cada paquete del mismo datagrama tien lo mismo id de identificacion.

El campo “Flags” indica si hay mas paquete y permite de reensamblar el datagrama.

El campo “Fragmet Offset” permite al destino de reensamblar el datagrama.

2.f En función de los datos anteriores, indica el valor de la MTU de la red.

La MTU se determina mirando el tamaño total IP del primero fragmento del datagrama que equiivale a 1500bytes.

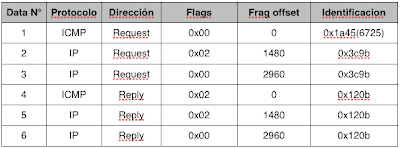

2.g Repite el ejercicio lazando una petición de ping con un mayor número de datos y al destino “.195”:C:\>ping –n 1 –l 3000 172.20.43.195

Indica el número total de datagramas en la red e identifica si son de petición o de respuesta (dirección):

2.h A continuación, se pretende observar que los datagramas pueden fragmentarse en unidades más pequeñas si tienen que atravesar redes en las que la MTU es menor a la red inicial en la que se lanzaron los paquetes originales. Inicia el Monitor de Red y captura los paquetes IP relacionados con el siguiente comando:C:\>ping –n 1 –l 1600 10.3.7.0 (antes de contestar debes confirmar que en MSDOS el resultado del ping es correcto: paquetes enviados:1 , paquetes recibidos:1)

Indica el número total de datagramas en la red e identifica si son de petición o de respuesta (dirección):

2.i En relación a los datos de la pregunta 2.g. obtenidos del Monitor de Red, contesta:

- ¿Por qué se observan más fragmentos IP de “vuelta” (respuesta) que de “ida” (petición)?

Se observan mas paquetes de vuelta que de ida porquè el tamaño MTU de una de las subredes es menor de la MTU de la red de origen.

- Indica en que subred del laboratorio el número de fragmentos que circulan por el medio es el mismo tanto en la petición como en la respuesta. Deduce en que otra subred no sucede esto.

El route antes de 10.3.7.0 ha ip 10.4.2.5. Si haco ping -n 1 -l 1600 10.3.7.0 el datagrama se framenta en dos a la ida y en dos a la vuelta. Entonses la subred donde la MTU es egual a 500 es la 10.3.7.0

- Señala (en la topología del laboratorio adjunta), la MTU de cada una de las subredes por las que circulan los datagramas que salen de tu máquina hacia la dirección 10.3.7.0. ¿Cuántas subredes se atraviesan?

Se atraversan 3 subredes

Wednesday, April 1, 2009

Sobre mensajes ICMP del “Ping” - Cuestión 1, Practica 2

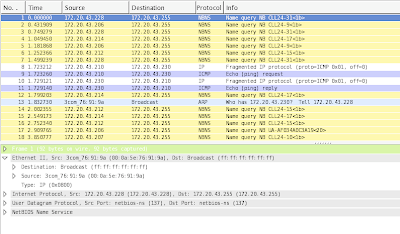

Inicia el programa Monitor de Red en modo captura. A continuación ejecuta el comando:C:\>ping –n 1 172.20.43.230 (…la opción –n especifica el número de peticiones “echo” que se lanzan al medio)

Detener la captura en el Monitor de Red (filtrar únicamente tramas del alumno) y visualizar los paquetes capturados. En base a los paquetes capturados determinar:

1.a ¿Cuántos y qué tipos de mensajes ICMP aparecen? (tipo y código)

Aparecen 3 mensajes ICMP:

Request type 8 code 0

Request type 8 code 0

Reply type 0 code 0

1.b Justifica la procedencia de cada dirección MAC e IP. ¿Crees que las direcciones IP origen y MAC origen del mensaje ICMP “Replay” hacen referencia a la misma máquina o interfaz de red?

Request Source: 172.20.43.211 MAC: 00:0a:5e:76:ff:bc

Destination: 172.20.43.230 MAC: 00:07:0e:8c:8c:ff

Request Source: 172.20.43.211 MAC: 00:0a:5e:76:ff:bc

Destination: 172.20.43.230 MAC: 00:07:0e:8c:8c:ff

Reply Source: 172.20.43.230 MAC: 00:07:0e:8c:8c:ff

Destination: 172.20.43.211 MAC: 00:0a:5e:76:ff:bc

Si, las direcciones IP origen y MAC origen del mensaje ICMP reply hace referencia a la misma maquina.

1.c Justifica la longitud de los paquetes IP. ¿Cuál es el tamaño total del ICMP? ¿Por qué tienen esa longitud? ¿Cuántos datos se han transportado en el mensaje “ping”? Dibuja la encapsulación del protocolo ICMP.

Total length: 60

Tamaño total: 60 * 3 = 180

data: 32 Bytes

Mensaje ICMP ==> Type(8 bits) | codigo(8 bits) | SVT(16 bits) | segun el tipo de codigo